World War 2.0 : Comment la Cyberguerre nous menace

L’ordinateur sur lequel vous êtes peut-être en train de lire cet article est-il aussi dangereux qu’une bombe ? Impossible ? Ce n’est malheureusement pas si sûr, à l’aube de ce qu’on l’on appelle aujourd’hui la « CyberGuerre ». Comme son nom l’indique, ce nouveau type de conflits dont les enjeux engagent désormais pleinement les plus grandes puissances de ce monde, passe uniquement par les réseaux interconnectés. Mais attention, ce n’est pas parce qu’il n’y a pas ici ni confrontation physique, ni armes à feu, mais seulement composants informatiques, que les conséquences d’une telle guerre ne peuvent pas être dramatiques, et que les enjeux géopolitiques sont négligeables.

Non, la cyberguerre, ce n’est plus de la science-fiction…

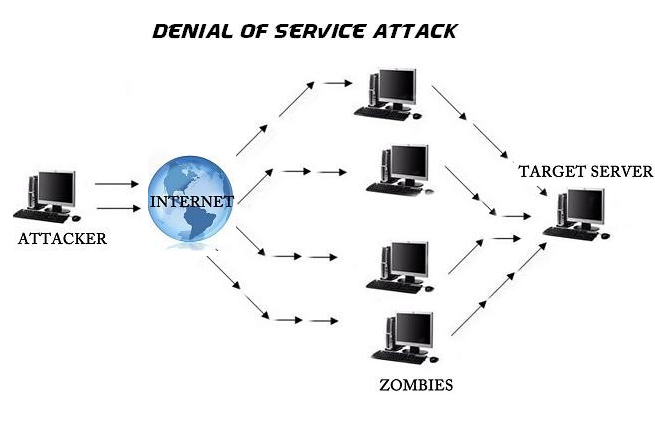

La cyberguerre est en réalité un terme générique qui comprend de nombreux types d’attaques informatiques ou de formes d’activisme liées aux nouvelles technologies. On retrouve ainsi parmi elles les fameuses attaques DDoS (pour « Denial of Service »). Celles-ci consistent, grâce à un réseau d’« ordinateurs zombies » (contaminés par un ordinateur source), à surcharger un serveur via un nombre de connexions simultanées beaucoup trop élevé. Ces attaques, relativement simples à mettre en place sont désormais relativement communes. Si mettre hors ligne un serveur ne vous parait pas forcément dramatique, c’est effectivement parce qu’elles se concentrent souvent sur des sites institutionnels (le site de l’Elysée était tombé de la sorte en 2011) ou de médias, cible favorite des djihadistes par exemple.

Les attaques DDoS sont de plus en plus répandues et passent peut-être en ce moment même par votre ordinateur…sans que vous vous en rendiez compte.

Mais la réalité peut s’avérer beaucoup plus grave, d’abord parce que dans certains pays comme le Royaume-Uni, près de 55% des ordinateurs personnels sont infectés et utilisés comme « esclaves » par les pirates informatiques à l’insu de leurs utilisateurs. Mais aussi car ces hackers, de plus en plus expérimentés et de plus en plus nombreux, s’attaquent à des cibles d’un tout autre acabit. Les activités informatiques de la Corée du Nord inquiètent régulièrement les autorités américaines, puisqu’elles visent souvent les serveurs du Pentagone. Or ces serveurs coordonnent l’ensemble des activités militaires du pays. Imaginez un peu l’armée des Etats-Unis se retrouver demain avec autant de moyens de communication que pour sa Guerre d’Indépendance…

En effet, la cyberguerre ne se résume pas seulement à des attaques de hackers djihadistes qui affichent leurs revendications sur le site de TV5 Monde pendant une demi-journée. Certes ce type d’attaques reste problématique (on a dénombré près de 19 000 sites ainsi piratés dans les jours suivant les attentats du 7 janvier) mais leur ampleur, qui n’a cessé d’augmenter depuis les années 1990, prend aujourd’hui une toute nouvelle dimension qui en fait un champ de bataille militaire à part entière.

Le champ de bataille du futur

Tout comme les chars d’assaut ont révolutionné la configuration du champ de bataille en leur temps, la révolution numérique amène elle-aussi un tout nouveau type de conflit auquel nos hautes instances militaires vont désormais devoir faire face : nouvelles armes digitales, nouveau « cyberespace » de combat, nouvelles tactiques de défense…

D’abord, se constituer un réseau de défense numérique est une absolue nécessité puisque aujourd’hui tous nos moyens militaires sont connectés. Les commandes des lanceurs de missiles sont automatiques, tout comme les tableaux de bord des engins de guerre, et même bientôt nos soldats (voir notre article sur la réalité augmentée). Sans compter sur les drones, véritables éléments de suprématie militaire, uniquement pilotés à distance. D’autre part, l’ONU a l’année dernière donné son aval pour la mise en route d’un projet de « robots tueurs ». Pour éviter d’envoyer des soldats, l’armée américaine voudrait envoyer des robots comme fantassins. Espérons que les hackers ne puissent pas en prendre le contrôle !

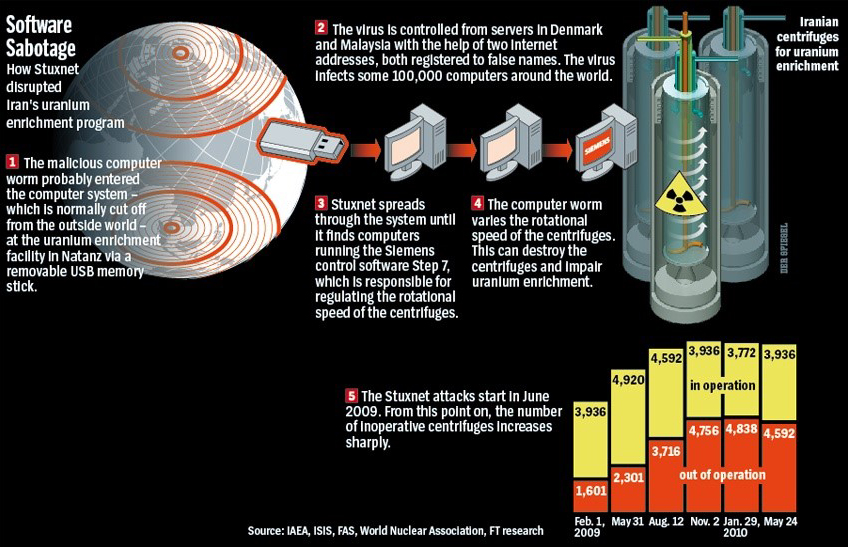

La cyberguerre c’est aussi une révolution dans l’espionnage et dans les réseaux d’information. Si les Anonymous et les activistes de type Edward Snowden sont considérés comme acteurs de la cyberguerre, c’est bien parce que les informations qu’ils exploitent et révèlent, sont absolument confidentielles et transitent pourtant par les réseaux informatiques. Des révélations avec d’ailleurs des conséquences politiques majeures puisque les Etats-Unis ont de fait été accusés par leur alliés de les avoir espionnés. Deux des attaques les plus célèbres de la cyberguerre tirent d’ailleurs leur nom de deux virus : Flame et Stuxnet. Ceux-ci, camouflés dans de simples programmes de mise à jour Windows ont pourtant infiltré les réseaux informatiques de gestion et de surveillance de plusieurs centrales nucléaires iraniennes, pour le compte des renseignements américains.

Stuxnet, un outil pernicieux mais efficace conçu par l’armée américaine pour pénaliser le programme nucléaire iranien.

Si les deux Guerres Mondiales avaient ouvert la voie du conflit planétaire, elles avaient aussi été les premières à toucher largement les populations civiles. La cyberguerre est parfaitement transposable à ce modèle, ce qui la rend beaucoup plus dangereuse qu’on ne veut bien le croire. D’abord puisque de par son essence même, elle passe par les réseaux connectés et peut donc atteindre n’importe qui, n’importe où. Mais aussi parce qu’à l’heure du Big Data, des objets connectés, de la voiture autonome et de la domotique, n’importe quel élément de notre vie quotidienne est passible d’être attaqué par des pirates mal intentionnés.

Mais alors, c’est la fin du monde ?

Si après avoir lu tout ça, vous envisagez sérieusement d’émigrer en Sibérie loin de toute connectivité : inutile de paniquer outre-mesure. Pour continuer sur une note un peu plus optimiste, il convient de rappeler que les grandes puissances militaires sont déjà sur le pied de guerre numérique.

En 2014, la Défense chinoise a augmenté de plus de 25% le budget de son armée, dans le but précis de se constituer une véritable force de cyberdéfense. Les Etats-Unis ont quant à eux créé l’ « USCybercom », commandement de cyberdéfense et cyberattaque, et placé au même niveau que l’aviation et la marine. Son budget est de plusieurs milliards de dollars et ses effectifs sont de 6200 hommes (ces chiffres sont en augmentation constante). En France aussi, l’Armée commence peu à peu à mettre en œuvre ses défenses. Le porte-avion Charles de Gaulle s’est ainsi doté de son propre équipage de cyberdéfense et une unité dédiée est en cours de formation : la « compagnie de combat cyberélectronique », formée non pas de tireurs d’élite mais bien d’ingénieurs et d’analystes informatiques appelés à mener un véritable combat… devant leur ordinateur. Fin septembre 2015, le ministre français de la Défense a annoncé que les capacités de cyberdéfense françaises étaient en fort développement et d’une importance capitale. Un accord franco-britannique a d’ailleurs été signé sur ce terrain. Ce type d’association est bienvenu car il y a encore un manque de coopération au niveau international sur le plan de la cyberguerre. La problématique de cyberdéfense n’est par exemple pas, à l’heure actuelle, une priorité absolue pour l’OTAN.

Les sociétés privées elles aussi sont bien évidemment armées sur ce genre de questions. Les GAFA (Google, Amazon, Facebook, Apple) ne peuvent en effet pas décemment utiliser nos données personnelles sans se couvrir en sécurité numérique. Ces géants de l’informatique chassent d’ailleurs parfois les talents parmi certains pirates, auxquels ils offrent la rédemption contre un poste d’agent de sécurité numérique plutôt bien rémunéré… Cependant, il s’agit pour elles avant tout de cyberdéfense, là où les autorités militaires se penchent aussi sur la cyberattaque pour devancer les collectifs de hackers et les pirates organisés d’institutions comme l’Etat Islamique. En France, 76% des entreprises considèrent ainsi la cybersécurité comme un enjeu stratégique pour leur activité.

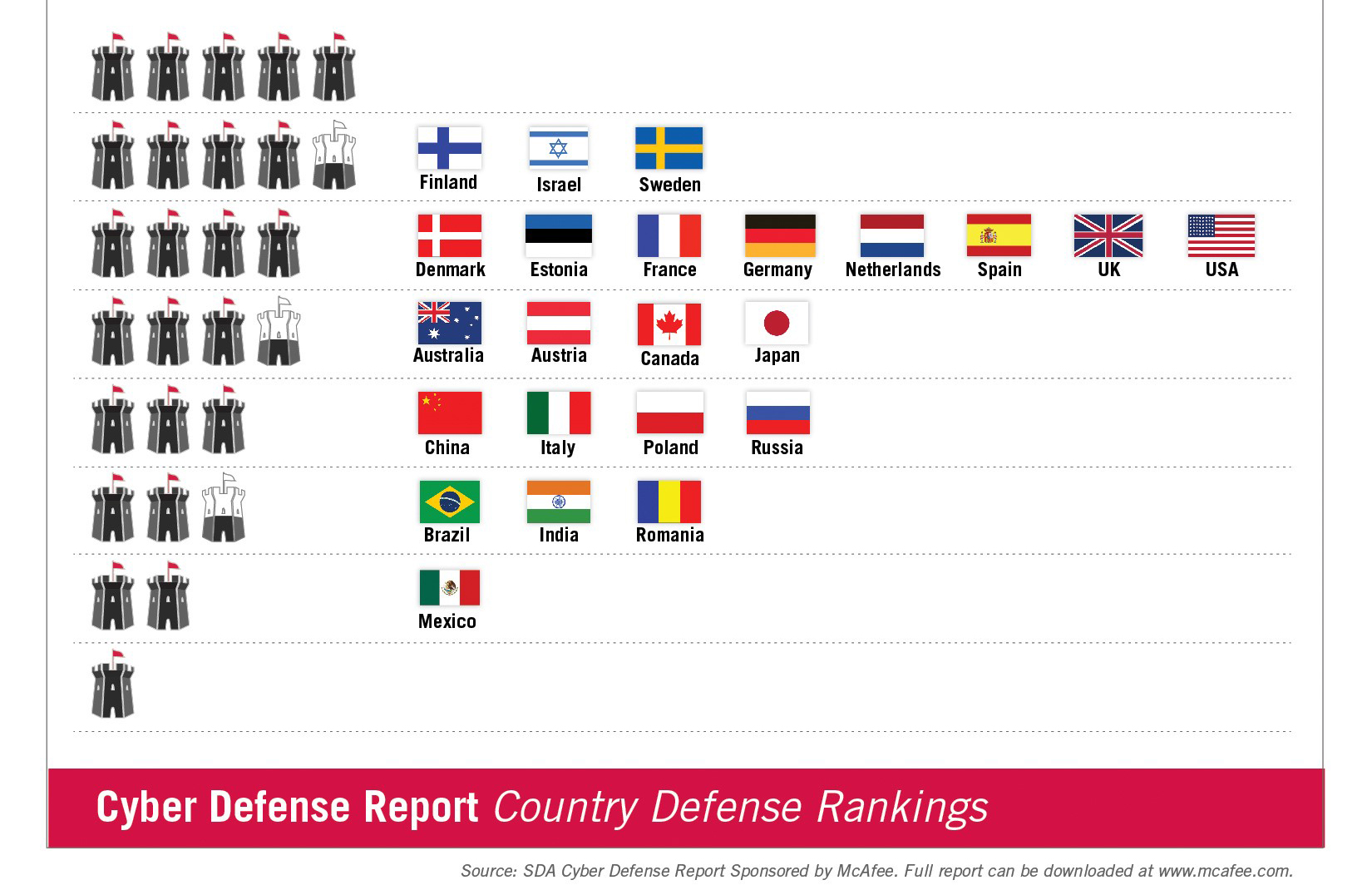

Les principales sociétés conceptrices d’antivirus ne s’y trompent d’ailleurs pas. Le russe Kaspersky avait été le premier à détecter (et dénoncer) l’activité américaine avec Stuxnet. L’américain McAfee, à l’inverse, a créé son propre « Cyberdefense Institute » et procure analyses et conseils aux autorités militaires en matière de cyberdéfense.

McAfee publie régulièrement ce genre de rapports, dans lequel il incite les institutions à se doter d’armes de cyberdéfense… non sans arrières pensées commerciales.

Une véritable course à l’armement crypté se joue donc dans le plus grand secret, sans que l’on s’en rende compte au quotidien, et alors même que ses conséquences peuvent être désastreuses. Toutefois, l’identification de l’ennemi numérique reste une tâche difficile. Le hackeur n’est pas un ennemi à découvert, c’est un inconnu qui peut être caché n’importe où, y compris dans un café au centre de New York ! . Après tout, Edward Snowden était lui-même agent de la CIA…

Conclusion

Dans un monde où toutes les activités, civiles comme militaires, sont connectées, la cyberdéfense et la cyberattaque sont des enjeux à la fois économiques, sociaux, politiques, militaires et civils. La cyberguerre a révolutionné nos façons d’envisager les conflits et un véritable champ de bataille a émergé du cyberespace, pourtant immatériel. Même si nous espérons tous qu’elle n’aura pas lieu, et si secteurs publics et privés ont bien anticipé la menace, la troisième Guerre Mondiale pourrait bien être numérique et tout aussi dramatique que ses petites sœurs.

PS : Pour avoir un petit aperçu des attaques informatiques en temps réel : cliquez ici !

Retrolien : World War 2.0 : Comment la Cyberguerre nous menace – Victor Droin Blog Personnel

Maeva

30 septembre 2016 at 9 h 08 min

Merci pour ton article Victor, il est très intéressant.

Victor Droin

6 octobre 2015 at 19 h 44 min

Avant tout, merci pour votre commentaire.

Vous avez tout à fait raison d’insister sur le rôle de l’information dans la cyberguerre. D’abord parce que c’est ce qui fait d’elle une véritable guerre à part entière : l’information et l’espionnage ont toujours eu un rôle prédominant dans les conflits. Historiquement, on suppose d’ailleurs que l’Angleterre n’aurait jamais pu avoir un tel rôle dans les Guerres Mondiales sans l’invention du radar ou les décryptages d’Alan Turing. Mais ce qui est effectivement intéressant ici c’est que les nouvelles technologies ont permis une véritable explosion des systèmes d’information, qui prennent comme vous le soulignez une ampleur d’autant plus énorme dans les conflits actuels.

D’où en effet les dérives que vous évoquez, comme le Patriot Act (je vous invite d’ailleurs à lire notre article suivant : https://toiledefond.net/la-loi-sur-le-renseignement-un-patriot-act-francais-partie-1/ ), qui sont aujourd’hui exacerbées par la proéminence de l’information. Après tout, Sun Tzu disait déjà, bien avant Internet, que l’art de la guerre, c’est aussi l’art de la manipulation…

Yann

30 septembre 2015 at 17 h 17 min

La cyberguerre est la partie la plus visible de l’iceberg : la visualisation des attaques sur la carte que vous mettez en lien est visuellement impressionnante. Malheureusement, ce qui se cache au niveau de l’infoguerre est bien plus sournois : l’Intelligence Economique est une des branches les plus anecdotiques en France alors que les entreprises se font piller leurs données d’une façon ou d’une autre. Aujourd’hui les USA par exemple, via la NSA et surtout Google qui est tenu de coopérer, ont toutes les infos sur un plateau au nom de Patriot Act et autres exigences de “transparence” de la part de leurs alliés.